Ahmetoğlu, Hüseyin

Loading...

Profile URL

Name Variants

Ahmetoglu, H.

Ahmetoglu, Huseyin

Ahmetoglu, Huseyin

Job Title

Öğr. Gör.

Email Address

Main Affiliation

BİLGİSAYAR TEKNOLOJİLERİ

Status

Former Staff

Website

ORCID ID

Scopus Author ID

Turkish CoHE Profile ID

Google Scholar ID

WoS Researcher ID

Sustainable Development Goals

SDG data is not available

This researcher does not have a Scopus ID.

This researcher does not have a WoS ID.

Scholarly Output

6

Articles

3

Views / Downloads

32/17

Supervised MSc Theses

0

Supervised PhD Theses

0

WoS Citation Count

66

Scopus Citation Count

111

Patents

0

Projects

0

WoS Citations per Publication

11.00

Scopus Citations per Publication

18.50

Open Access Source

2

Supervised Theses

0

| Journal | Count |

|---|---|

| 2019 International Conference on Artificial Intelligence and Data Processing Symposium, IDAP 2019 -- 2019 International Conference on Artificial Intelligence and Data Processing Symposium, IDAP 2019 -- 21 September 2019 through 22 September 2019 -- Malatya -- 153040 | 1 |

| 2020 28th Signal Processing and Communications Applications Conference (SIU) | 1 |

| International Conference on Artificial Intelligence and Data Processing (IDAP) -- SEP 21-22, 2019 -- Inonu Univ, Malatya, TURKEY | 1 |

| Internet of Things | 1 |

| Süleyman Demirel Üniversitesi Fen Bilimleri Enstitüsü Dergisi | 1 |

Current Page: 1 / 2

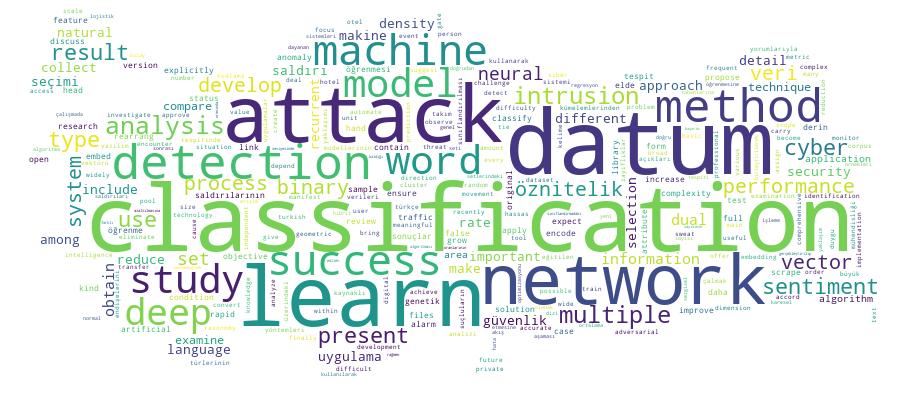

Competency Cloud